Los protocolos de transmisión NetBIOS sobre TCP/IP y LLMNR se usan en la mayoría de las redes modernas solo para compatibilidad con versiones heredadas de Windows. Ambos protocolos son susceptibles de suplantación de identidad y ataques MITM. En Metasploit hay módulos listos para usar que le permiten explotar fácilmente las vulnerabilidades en los protocolos de transmisión NetBIOS y LLMNR para interceptar las credenciales de los usuarios en la red local (incluidos los hashes NTLMv2). Para mejorar la seguridad de su red, debe deshabilitar estos protocolos en la red del dominio. Averigüemos cómo deshabilitar los protocolos LLMNR y NetBIOS en Windows 10/Windows Server 2019 manualmente o mediante políticas de grupo.

Protocolo de resolución de nombre de multidifusión de enlace local (LLMNR)

LLMNR (UDP/5355, resolución de nombre de multidifusión local de vínculo) se usa en todas las versiones de Windows a partir de Vista y permite que los clientes IPv6 e IPv4 resuelvan los nombres de las computadoras vecinas sin usar el servidor DNS debido a las solicitudes de transmisión en el segmento de red L2 local. Este protocolo se usa automáticamente si el DNS no está disponible (en los grupos de trabajo de Windows, este protocolo se usa para Network Discovery). Entonces, si hay servidores DNS en el dominio, este protocolo no es necesario.

Protocolo NetBIOS sobre TCP/IP

NetBIOS sobre TCP/IP o NBT-NS (UDP/137,138;TCP/139) es un protocolo de transmisión que es un predecesor de LLMNR y se usa en la red local para publicar y buscar recursos. De manera predeterminada, la compatibilidad con NetBIOS sobre TCP/IP está habilitada para todas las interfaces de red en todas las versiones de Windows.

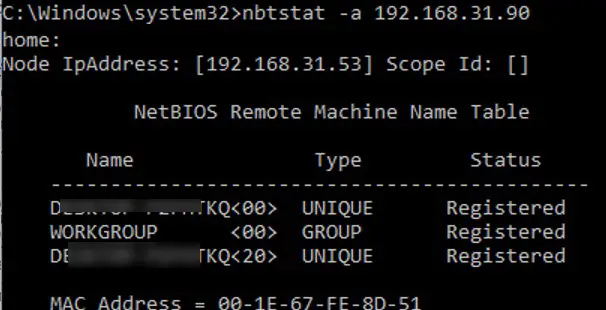

En Windows, puede mostrar las estadísticas de NetBIOS y las conexiones TCP/IP actuales a través de NBT mediante el comando nbtstat. Para obtener el nombre de la computadora por su dirección IP:

nbtstat -A 192.168.131.190

Como puede ver, el nbtstat encontró una computadora en la red local usando el protocolo NetBIOS y devolvió su nombre.

Puede mostrar todos los registros sobre las computadoras vecinas en la misma red local en el caché de NetBIOS:

nbtstat -c

NetBIOS y LLMNR Los protocolos permiten que las computadoras en la red local se encuentren entre sí si el servidor DNS no está disponible. Tal vez sean necesarios en un entorno de grupo de trabajo, pero en una red de dominio, ambos protocolos pueden desactivarse.

Consejo. Antes de la implementación masiva de estas políticas en el dominio, recomendamos probar las computadoras y servidores con NetBIOS y LLMNR deshabilitados. Y si normalmente no hay problemas con la desactivación de LLMNR, la desactivación de NetBIOS puede paralizar el funcionamiento de los dispositivos heredados.

Deshabilitar LLMNR en Windows usando GPO

Puede deshabilitar el protocolo LLMNR en una computadora con Windows localmente a través del registro usando los siguientes comandos de PowerShell:

New-Item "HKLM:SOFTWAREPoliciesMicrosoftWindows NT" -Name DNSClient -Force

New-ItemProperty "HKLM:SOFTWAREPoliciesMicrosoftWindows NTDNSClient" -Name EnableMultiCast -Value 0 -PropertyType DWORD -Force

En el entorno del dominio, las difusiones LLMNR se pueden deshabilitar en equipos y servidores mediante la directiva de grupo. Para hacerlo:

- Abre el

gpmc.msccrear un nuevo GPO o editar uno existente que se aplique a todas las estaciones de trabajo y servidores; - Ir Configuración de la computadora -> Plantillas administrativas -> Red -> Cliente DNS;

- Habilitar Desactivar la resolución de nombres de multidifusión política cambiando su valor a Activado;

- Espere mientras se actualizan las configuraciones de GPO en los clientes, o actualícelas manualmente usando el comando:

gpupdate /force

Deshabilitar NetBIOS sobre TCP/IP en Windows 10/Windows Server 2019

Nota. NetBIOS puede ser utilizado por versiones heredadas de Windows (2000, XP, etc.) y algunos dispositivos que no son de Windows, por lo que debe probarse en cada entorno específico antes de desactivarlo.

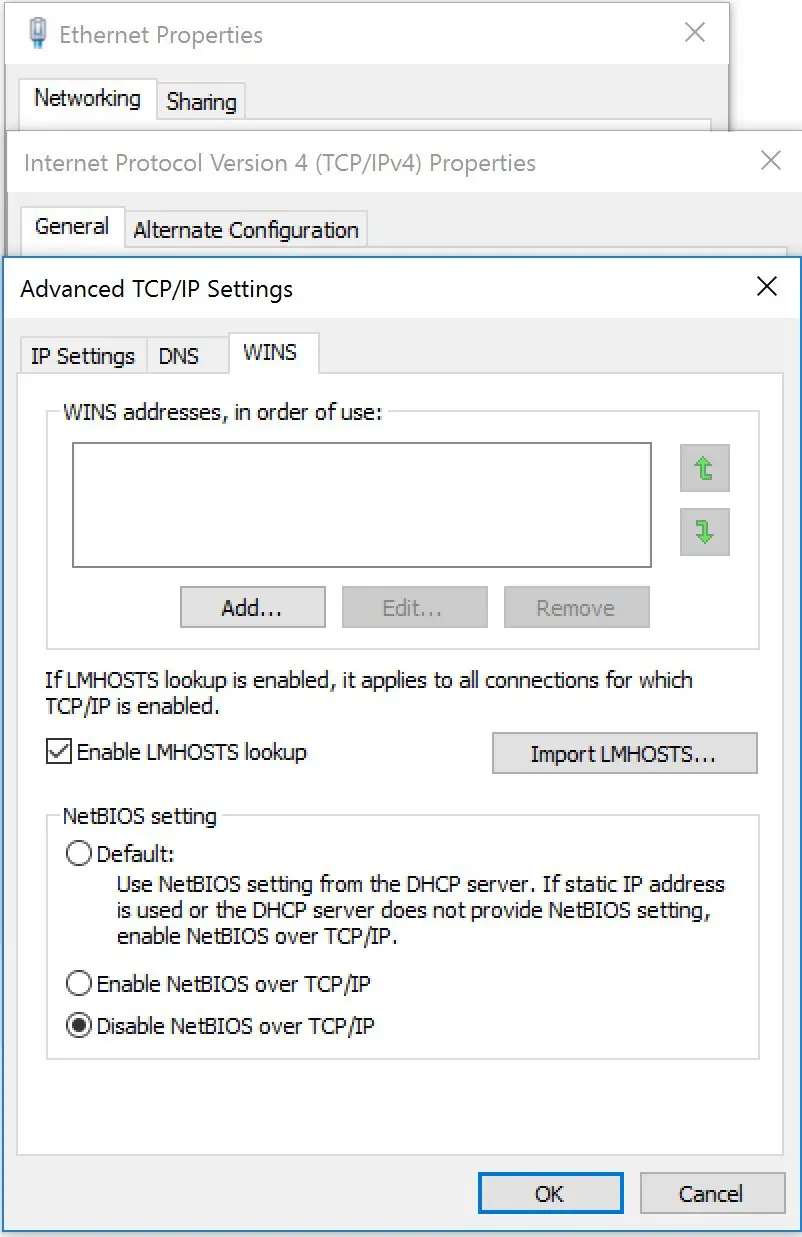

Puede deshabilitar manualmente NetBIOS en Windows de la siguiente manera:

- Abrir propiedades de conexión de red

- Seleccione TCP/IPv4 y abre sus propiedades

- Hacer clic Avanzadoluego ve a GANA pestaña y seleccione Deshabilitar NetBIOS sobre TCP

- Guarde los cambios.

Si tiene varios adaptadores de red (o VLAN) en su computadora, deberá deshabilitar NetBIOS en las propiedades de cada uno de ellos.

Puede comprobar el estado de NetBIOS sobre TCP/IP para los adaptadores de red desde el símbolo del sistema de Windows:

ipconfig /all |find "NetBIOS"

NetBIOS over Tcpip . . . . . : Disabled

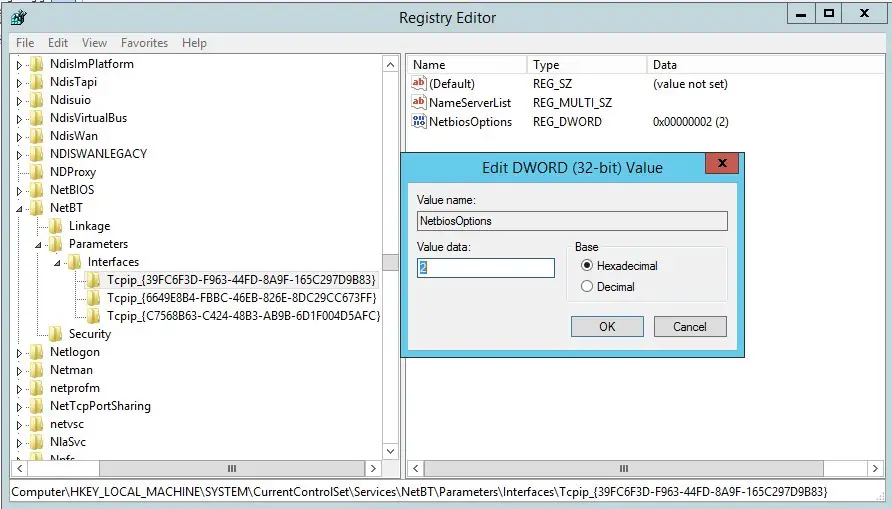

También puede deshabilitar NetBIOS para el adaptador de red específico a través del registro. Cada adaptador de red tiene una clave de registro separada bajo HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesNetBTParametersInterfaces que contiene su TCPIP_GUID.

Para deshabilitar NetBIOS para el adaptador específico, vaya a su clave de registro y cambie el valor de NetbiosOpciones parámetro a 2 (es 0 por defecto).

Puede deshabilitar NetBIOS en los clientes de dominio que reciben direcciones IP de un servidor DHCP de Windows utilizando una opción especial de DHCP.

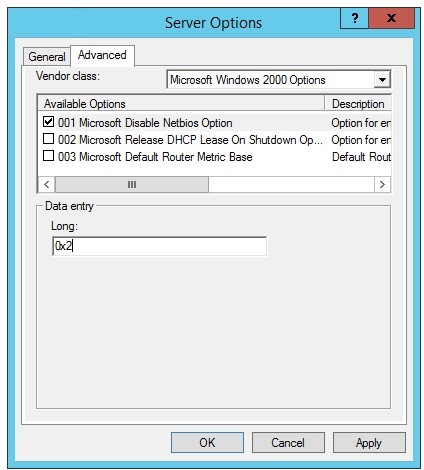

- ejecutar el

dhcpmgmt.mscconsola, conéctese al servidor DHCP y seleccione la configuración de zona de la opción de alcance (o servidor – Opciones del servidor); - Ve a la Avanzado pestaña y seleccione Opciones de Microsoft Windows 2000 en el Clase de proveedor la lista desplegable;

- Habilitar 001 Microsoft deshabilita la opción de Netbios y cambiar su valor a 0x2.

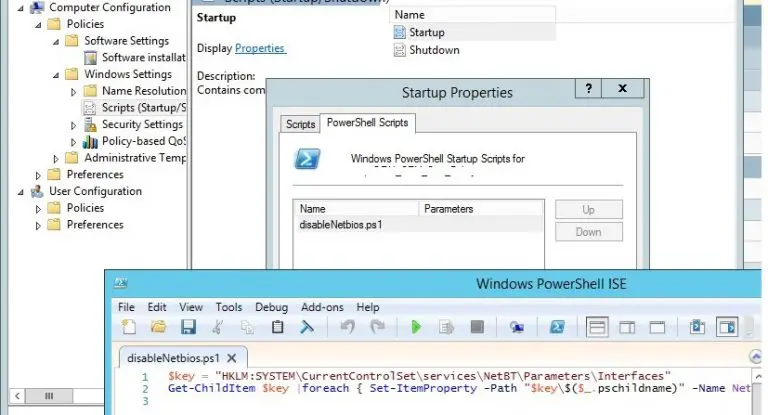

¿Cómo deshabilitar NetBIOS sobre TCP/IP a través de la directiva de grupo?

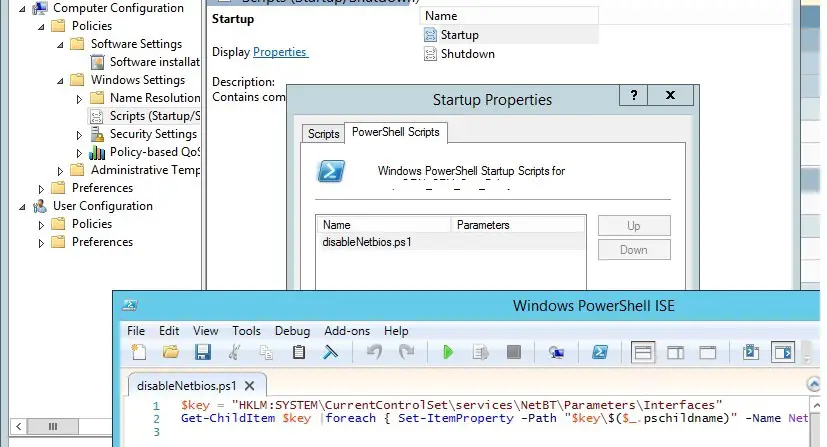

No existe una opción de GPO separada que permita deshabilitar NetBIOS sobre TCP/IP para todos los adaptadores de red en el Editor de políticas de grupo o la última versión de Plantillas administrativas para Windows 10/Windows Server 2019. Use la siguiente secuencia de comandos de inicio de sesión de PowerShell para deshabilitar completamente NetBIOS para todos. adaptadores de red:

$regkey = "HKLM:SYSTEMCurrentControlSetservicesNetBTParametersInterfaces"

Get-ChildItem $regkey |foreach { Set-ItemProperty -Path "$regkey$($_.pschildname)" -Name NetbiosOptions -Value 2 -Verbose}

Guarda este código en desactivar Netbios.ps1 archivo, cópielo en su directorio GPO y ejecútelo en los clientes a través de Configuración de la computadora -> Políticas -> Configuración de Windows -> Scripts -> Inicio-> Scripts de PowerShell.

Nota. Para que este cambio surta efecto, debe habilitar/deshabilitar los adaptadores de red o reiniciar la computadora.

Luego abra un símbolo del sistema y ejecute el siguiente comando para verificar que NetBIOS esté deshabilitado para sus adaptadores de red (excepto para las interfaces de túnel):

wmic nicconfig get caption,index,TcpipNetbiosOptions

Artículos Interesantes

Relacionados:

Contenido